Malware ATM Kembali Mengintai Pascapandemi, Jumlah Serangan Bertambah pada 2022

Pada tahun 2020, jumlah serangan di ATM (Automatic Teller Machine) dan terminal PoS menurun secara signifikan akibat pandemi. Sekarang, dengan kembalinya pola pengeluaran lama, aktivitas pelaku ancaman kembali meningkat.

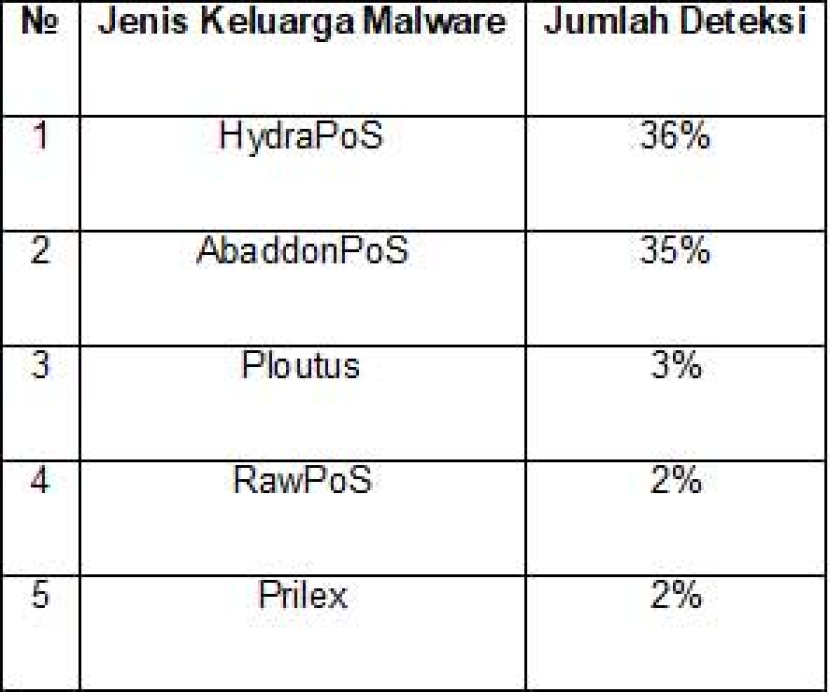

HydraPoS dan AbaddonPoS adalah keluarga malware paling banyak beredar pada tahun 2022, terhitung sekitar 71% dari semua deteksi. Untuk ATM, malware paling aktif adalah Ploutus, terhitung 3% dari semua deteksi dalam delapan bulan pertama tahun 2022.

Temuan ini dan lainnya adalah bagian dari laporan malware ATM/PoS baru yang dikeluarkan oleh Kaspersky.

Penjahat dunia maya menyerang sistem tertanam yang digunakan di ATM dan terminal point-of-sale (PoS) untuk mencuri uang tunai, kredensial kartu kredit, dan data pribadi, hingga menembus sistem untuk mendapatkan kendali atas semua perangkat dalam jaringan.

Penyerang dapat memperoleh ribuan dolar hanya dalam semalam.

Banyak versi Windows yang digunakan di ATM telah mencapai masa dukungannya sejak lama dan mungkin menjadi sasaran empuk. Sementara terminal PoS digunakan oleh banyak bisnis dengan tingkat kematangan keamanan siber yang rendah.

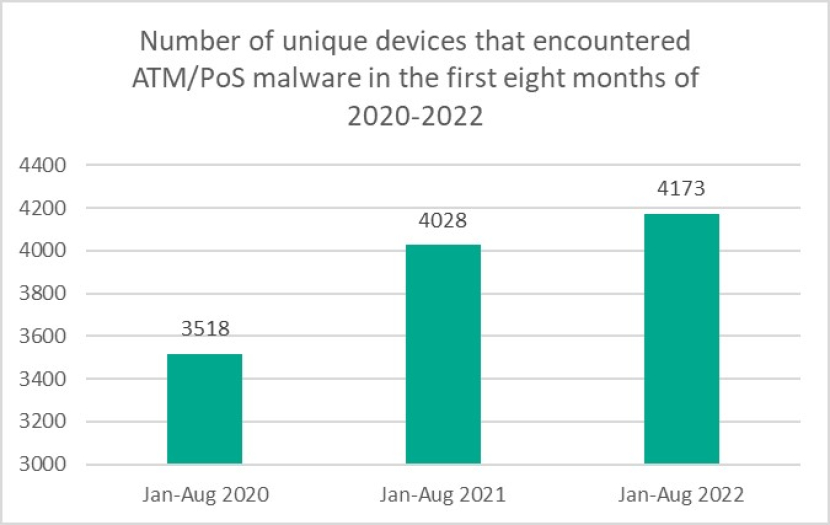

Melihat angka-angka: Aktivitas kembali ke tingkat pra-pandemi

Ketika pandemi melanda, jumlah serangan menurun tajam dibandingkan tahun sebelumnya – dari sekitar 8000 pada 2019 menjadi 5.000 pada 2020.

Menurut penilaian para ahli, ini terjadi karena beberapa alasan – termasuk pengurangan jumlah total ATM di seluruh dunia, penutupan mereka selama pembatasan pandemi, serta pengeluaran masyarakat yang menyusut secara keseluruhan. Akibatnya, penyerang melihat kontrak pasar dalam hal jumlah target mereka.

Sekarang, pembatasan social telah jauh lebih dilonggarkan, pola pengeluaran lama telah kembali, dan oleh karena itu aktivitas aktor ancaman semakin meningkat. Pada tahun 2021, jumlah perangkat yang terinfeksi oleh malware ATM/PoS naik 39% dibandingkan tahun sebelumnya.

Dalam delapan bulan pertama tahun 2022, jumlahnya tumbuh 19% dibandingkan periode yang sama tahun 2020, dan hampir 4% dibandingkan tahun 2021. Secara total, 4173 perangkat diserang pada Januari-Agustus 2022.

Dengan tren ini, para ahli memperkirakan jumlah serangan terhadap perangkat ATM/PoS akan terus meningkat pada kuartal keempat tahun 2022.

Malware PoS adalah yang paling tersebar luas

HydraPoS dan AbaddonPoS menyumbang sekitar 71% dari semua deteksi malware ATM/PoS pada tahun 2020-2022, dengan masing-masing 36% dan 35%. Pemimpin peringkat, HydraPoS, berasal dari Brasil dan dikenal karena mengkloning kartu kredit.

Menurut laporan Portal Intelijen Ancaman Kaspersky, keluarga ini digunakan dalam serangan yang melibatkan rekayasa sosial.

“Ada teknik yang berbeda. Mereka bergantung pada siapa yang melakukan serangan dan keluarga mana yang digunakan. Penyerang melakukan panggilan telepon atau bahkan datang ke kantor korban. Mereka menyamar sebagai karyawan bank atau perusahaan kartu kredit dan mencoba meyakinkan korban untuk menginstal malware seolah-olah itu adalah pembaruan sistem”, komentar Fabio Assolini, Kepala Pusat Penelitian, Amerika Latin di Kaspersky.

Peringkat lima besar lainnya juga termasuk Ploutus (3%) – keluarga malware yang digunakan untuk memodifikasi perangkat lunak yang sah dan eskalasi hak istimewa untuk mengontrol ATM dan memperoleh hak administratif yang memungkinkan pelaku kejahatan siber untuk men-jackpot ATM sesuai permintaan.

RawPoS (malware yang dapat mengekstrak data strip magnetik penuh dari memori yang mudah menguap) dan Prilex (proses penyalahgunaan malware yang terkait dengan perangkat lunak PoS dan transaksi kartu kredit dan debit), masing-masing menyumbang 2%.

Sebanyak 61 keluarga lainnya yang dianalisis dan modifikasi menyumbang kurang dari 2% per masing-masing.

“Malware PoS lebih tersebar luas daripada malware ATM karena memberikan akses yang cukup mudah ke uang. Jika ATM biasanya terlindungi dengan cukup baik, pemilik kafe, restoran, dan toko sering kali tidak memikirkan keamanan siber dari terminal pembayaran mereka. menjadikan mereka target bagi para penyerang. Selain itu, model bisnis kriminal baru seperti malware-as-a-service muncul untuk menurunkan standar keterampilan bagi calon pelaku ancaman," jelas Fabio Assolini.

Untuk membaca laporan malware ATM/PoS lengkap, kunjungi Securelist.com.

Untuk menjaga sistem dan data yang disematkan tetap aman, peneliti Kaspersky merekomendasikan untuk menerapkan langkah-langkah berikut:

• Gunakan solusi berlapis yang menyediakan pilihan lapisan pelindung optimal untuk memberikan tingkat keamanan terbaik bagi perangkat dengan daya berbeda dan dengan skenario penerapan yang berbeda.

• Menerapkan teknik perlindungan diri dalam modul PoS, yang bertujuan untuk mencegah kode berbahaya merusak transaksi yang dikelola oleh modul tersebut.

• Lindungi sistem lama dengan perlindungan terkini. Solusi harus dioptimalkan untuk berjalan dengan fungsionalitas penuh pada versi Windows yang lebih lama serta keluarga Windows terbaru.

• Instal solusi keamanan yang melindungi perangkat dari berbagai vektor serangan.

• Untuk lembaga keuangan yang menjadi korban penipuan semacam ini, Kaspersky merekomendasikan Threat Attribution Engine untuk membantu tim IR (investor relations) menemukan dan mendeteksi ancaman ATM dan PoS di ekosistem yang diserang.

• Berikan tim Anda akses ke intelijen ancaman (TI) terbaru. Portal Intelijen Ancaman Kaspersky adalah satu titik akses untuk TI perusahaan, yang menyediakan data dan wawasan serangan siber yang dikumpulkan oleh Kaspersky selama 20 tahun terakhir.

Untuk membantu bisnis mengaktifkan pertahanan yang efektif di masa yang penuh gejolak ini, Kaspersky telah mengumumkan akses gratis ke informasi independen, terus diperbarui, dan bersumber secara global tentang serangan dan ancaman siber yang sedang berlangsung. Anda dapat memperoleh akses di sini.

Baca juga:

- Malware Licik Ini Mampu Lumpuhkan Antivirus di Komputer

- 10 Tips Amankan Data Pribadimu di Dunia Maya

- Waspada, Penjahat Siber Targetkan Universitas Lewat Phising

- Cara Ganti Password Wifi IndiHome dari HP Anda, Cukup Simpel